SaaSは現代のビジネスに不可欠なツールですが、その利便性の裏にはセキュリティリスクが潜んでいます。本記事では、SaaS導入を検討している企業の情シス担当者や経営者の方々が、導入前に確認すべきセキュリティ項目を網羅したチェックリストを提供します。専門家でなくても理解できるよう、具体的な対策と共にわかりやすく解説します。

この記事でわかること

- SaaSに潜む具体的なセキュリティリスクとは何か

- 安全なSaaSを選定するための10のチェック項目

- 主要なセキュリティ認証(ISO27001, SOC2など)の読み解き方

- 中小企業でも実践可能なSaaSセキュリティ対策

- SaaS選定時にそのまま使えるセキュリティ評価テンプレート

なぜSaaSのセキュリティ確認が重要なのか?高まるクラウド利用のリスク

ポイント: SaaSの導入は、自社の情報資産を外部のサービスに預けることを意味します。そのため、導入前のセキュリティ確認は、情報漏洩やサービス停止といった重大なリスクから自社を守るための必須プロセスです。

近年、企業のクラウドサービス利用は急速に拡大しており、それに伴い、SaaSアプリケーションを狙ったサイバー攻撃も増加の一途をたどっています。実際に、2025年にはクラウド環境における設定ミスを突いた攻撃が、情報漏洩の主要な原因となると予測されています。[1] こうした背景から、SaaS導入時のセキュリティ評価は、もはや「推奨」ではなく「必須」のタスクと言えるでしょう。

SaaSを利用するということは、顧客情報や財務データ、技術情報といった企業の生命線とも言えるデータを、自社の管理外であるベンダーの環境に置くことを意味します。もし、そのSaaSに脆弱性があれば、悪意のある第三者による不正アクセスやデータ改ざん、情報漏洩といったインシデントに繋がりかねません。これは、企業の信頼失墜や事業継続の危機に直結する重大なリスクです。だからこそ、導入前にベンダーのセキュリティ体制を厳しくチェックし、自社のセキュリティポリシーに合致するかどうかを見極める必要があるのです。

SaaS導入のメリットを最大限に享受するためにも、まずはSaaSとは何かを正しく理解し、その上でSaaS導入のメリット・デメリットを把握することが重要です。

【SaaSセキュリティチェックリスト】導入前に使うべき必須確認項目

ポイント: ここでは、SaaS選定時に最低限確認すべき10個のセキュリティ項目をリストアップしました。このチェックリストを活用し、ベンダーのセキュリティレベルを客観的に評価しましょう。

安全なSaaSを選定するためには、多角的な視点からの評価が不可欠です。以下の10項目は、そのための重要な指標となります。ベンダーのウェブサイトや資料を確認するだけでなく、必要に応じて直接問い合わせを行い、各項目を一つずつクリアにしていくことが大切です。

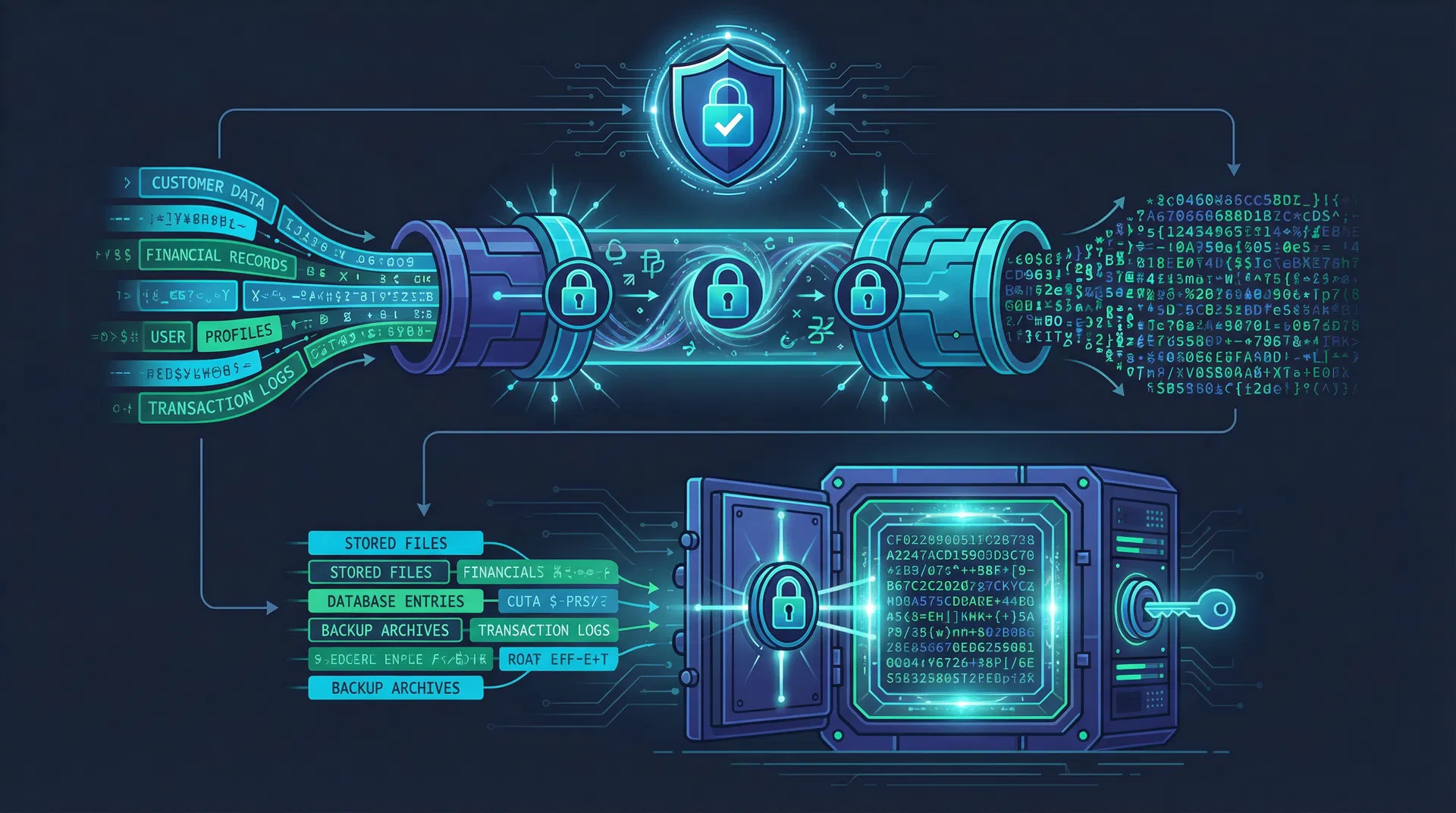

1. データの暗号化(通信経路・保存データ)

確認事項: ユーザーのデバイスとSaaSサーバー間の通信、およびサーバー上で保存されるデータが、それぞれ適切に暗号化されているか。

解説: 通信の暗号化にはTLS(Transport Layer Security)が、保存データの暗号化にはAES-256(Advanced Encryption Standard)などが一般的に用いられます。これらの技術により、第三者によるデータの盗聴や不正な読み取りを防ぎます。特に、機密性の高い情報を取り扱う場合は、暗号化の強度や鍵管理の方法まで確認することが望ましいでしょう。

2. アクセス制御とシングルサインオン(SSO)対応

確認事項: IPアドレス制限、多要素認証(MFA)、ロールベースのアクセス制御(RBAC)など、柔軟なアクセス制御が可能か。また、既存のIDプロバイダーと連携できるシングルサインオン(SSO)に対応しているか。

解説: 「誰が、いつ、どの情報にアクセスできるか」を厳密に管理することは、セキュリティの基本です。SSOに対応していれば、ユーザーは一つのパスワードで複数のサービスにログインでき、利便性が向上するだけでなく、企業側もID管理を一元化できるため、セキュリティレベルの向上に繋がります。

3. データのバックアップと復旧体制

確認事項: データのバックアップはどのくらいの頻度で、どこに保存されているか。また、障害発生時にどのくらいの時間でサービスやデータを復旧できるか(RTO/RPO)。

解説: 予期せぬシステム障害や災害、サイバー攻撃によってデータが失われるリスクに備え、確実なバックアップと迅速な復旧体制は不可欠です。RTO(目標復旧時間)とRPO(目標復旧時点)が自社のビジネス要件を満たしているかを確認しましょう。

4. 第三者機関によるセキュリティ認証の取得状況

確認事項: ISO/IEC 27001(ISMS)やSOC2(Service Organization Control 2)といった、国際的なセキュリティ認証を取得しているか。

解説: これらの認証は、第三者機関がベンダーのセキュリティ管理体制を客観的に評価した証です。認証の有無は、ベンダーのセキュリティに対する意識と投資レベルを測る重要なバロメーターとなります。詳細は後述の「セキュリティ認証の読み方」で解説します。

5. データセンターの所在地と物理的セキュリティ

確認事項: データが保管されているデータセンターの国・地域はどこか。また、そのデータセンターはどのような物理的セキュリティ対策(監視カメラ、入退室管理など)を講じているか。

解説: データの所在地は、各国のデータ保護法規制(例: GDPR)への準拠に関わってきます。また、信頼性の高い大手クラウドプロバイダー(AWS, Azure, GCPなど)のデータセンターを利用しているかどうかも、一つの判断基準となるでしょう。

6. ログの監査とモニタリング体制

確認事項: ユーザーの操作ログやシステムログが記録・保管されており、不正なアクティビティを検知・追跡できるか。また、24時間365日の監視体制が敷かれているか。

解説: ログは、セキュリティインシデントが発生した際の原因究明や、不正アクセスの兆候を早期に発見するために不可欠です。どのようなログが、どのくらいの期間保存されるのかを確認しましょう。

7. 脆弱性管理とパッチ適用のプロセス

確認事項: 定期的な脆弱性診断を実施しているか。また、新たな脆弱性が発見された場合に、どのくらいの期間で修正パッチが適用されるか。

解説: ソフトウェアの脆弱性は、サイバー攻撃の主要な侵入口となります。ベンダーが脆弱性情報を迅速に収集し、計画的にパッチを適用するプロセスを確立しているかどうかは、サービスの安全性を維持する上で極めて重要です。

8. サービス品質保証(SLA)

確認事項: サービスの稼働率がSLA(Service Level Agreement)で保証されているか。また、保証値を下回った場合の補償内容は何か。

解説: SLAは、サービスの安定性を測る指標です。一般的に99.9%以上の稼働率が望ましいとされますが、自社のビジネスインパクトを考慮し、許容できるダウンタイムを判断する必要があります。

9. データポータビリティ(エクスポート機能)

確認事項: サービスに蓄積したデータを、いつでも自社で利用可能な形式(CSVなど)でエクスポートできるか。

解説: 特定のベンダーにデータがロックインされることを避けるため、データポータビリティは重要です。将来的にSaaSの乗り換えを検討する可能性も考慮し、データの主権が自社にあることを確認しましょう。

10. インシデント発生時の対応体制と連絡プロセス

確認事項: セキュリティインシデントが発生した場合の対応フローはどのようになっているか。また、ユーザーへの通知はどのような方法で、どのくらいの時間内に行われるか。

解説: インシデントは起こりうるものという前提に立ち、発生後の対応体制が明確に定義されているかを確認することが重要です。迅速かつ透明性のあるコミュニケーションが取れるベンダーを選びましょう。

SaaSの選定は、単なる機能比較だけでは不十分です。セキュリティという観点を加えることで、より安心してビジネスを任せられるパートナーを見つけることができます。もし、どのSaaSを選べば良いか迷った際は、SaaSの売買プラットフォームである「SaaSマーケット」を覗いてみるのも良いでしょう。各プロダクトのセキュリティ情報も比較検討できるため、効率的な選定が可能です。

セキュリティ認証の読み解き方:ISO27001, SOC2, ISMAPの違い

ポイント: セキュリティ認証は、ベンダーの信頼性を客観的に示す重要な指標です。それぞれの認証が何を保証するのかを正しく理解し、自社の要求レベルと照らし合わせましょう。

SaaSベンダーのウェブサイトでよく目にする「ISO27001」や「SOC2」といったロゴ。これらは一体何を意味するのでしょうか?ここでは、代表的なセキュリティ認証の特徴と違いを解説します。

| 認証名 | 対象範囲 | 評価基準 | 特徴 |

|---|---|---|---|

| ISO/IEC 27001 (ISMS) | 組織全体の情報セキュリティマネジメントシステム | 国際規格(ISO)に基づく114項目の管理策 | 組織のセキュリティ体制が国際標準に準拠していることを証明。網羅的なマネジメント体制の構築・運用を評価。 |

| SOC2 | 特定のサービスに関するセキュリティ、可用性、処理のインテグリティ、機密性、プライバシー | 米国公認会計士協会(AICPA)が定める5つのトラストサービス原則 | サービスの運用に特化した内部統制を評価。特にクラウドサービスの信頼性を保証する目的で利用される。 |

| ISMAP | 政府情報システムのためのセキュリティ評価制度 | 日本政府が定めるセキュリティ要求事項 | 日本政府のクラウドサービス調達基準。政府機関への導入を目指すSaaSにとって必須の認証。 |

これらの認証は、それぞれ焦点が異なります。ISO27001が組織全体の「守りの体制」を評価するのに対し、SOC2は提供されるクラウドサービス自体の「信頼性」を評価します。一方、ISMAPは日本政府という特定の顧客に対するセキュリティ基準であり、最も厳しいレベルの要求事項が含まれています。自社が求めるセキュリティレベルや、業界の規制要件に応じて、どの認証を重視すべきかを判断しましょう。

中小企業でも実践できる!今日から始めるSaaSセキュリティ対策3選

ポイント: 高度なツールや専門知識がなくても、基本的な対策を徹底するだけでSaaSのセキュリティは大幅に向上します。まずは、すぐに着手できる3つの対策から始めましょう。

「セキュリティ対策はコストがかかるし、難しそう…」と感じる中小企業の担当者の方も多いかもしれません。しかし、SaaSの安全な利用は、企業の規模に関わらず重要です。ここでは、比較的容易に導入でき、かつ効果の高い3つの対策を紹介します。

1. パスワードポリシーの強化と多要素認証(MFA)の徹底

最も基本的かつ効果的な対策が、ID/パスワード管理の強化です。まずは、以下のようなパスワードポリシーを定め、全従業員に周知徹底しましょう。

- 複雑なパスワードの設定: 英大文字・小文字、数字、記号を組み合わせ、12文字以上にする。

- パスワードの使い回し禁止: サービスごとに異なるパスワードを設定する。

- 定期的なパスワード変更: 90日ごとなど、定期的に変更を義務付ける。

さらに、パスワード漏洩時のリスクを大幅に軽減できる多要素認証(MFA)は、可能な限り全てのSaaSで有効にすべきです。多くのSaaSが標準機能として提供しており、スマートフォンアプリなどを使って手軽に導入できます。

2. シャドーITの可視化と利用ルールの策定

「シャドーIT」とは、情報システム部門の許可なく、従業員が個人的に利用するSaaSやデバイスのことです。便利な反面、セキュリティリスクの温床となりやすいため、まずは社内でどのようなSaaSが利用されているかを把握することが第一歩です。

無料のツールやアンケートを活用して利用実態を調査し、リスクの高いサービスについては利用を禁止する、あるいは代替となる安全なツールを提供するなど、明確な利用ルールを策定しましょう。全社で利用する業務効率化ツールを会社として指定することも有効なアプローチです。

3. 従業員へのセキュリティ教育の実施

どんなに優れたシステムを導入しても、それを使う従業員のセキュリティ意識が低ければ、リスクはなくなりません。フィッシング詐欺のメールを開いてしまったり、安易なパスワードを設定してしまったりといったヒューマンエラーは、情報漏洩の大きな原因です。

定期的にセキュリティに関する研修会を実施したり、最新のサイバー攻撃の手口を社内で共有したりするなど、従業員一人ひとりのリテラシーを高めるための継続的な取り組みが重要です。

【テンプレート付】SaaS選定時のセキュリティ評価シート

ポイント: この評価シートを使って、検討中のSaaSを客観的な基準で比較評価しましょう。スコア化することで、意思決定の助けとなります。

SaaS選定プロセスを標準化し、抜け漏れなくセキュリティ評価を行うために、以下の評価シートテンプレートをご活用ください。各項目について、ベンダーの対応状況を3段階(2: 十分に対応, 1: 一部対応, 0: 未対応/不明)で評価し、合計スコアで比較します。

| 評価項目 | 評価基準 | A社 | B社 | C社 |

|---|---|---|---|---|

| 1. データ暗号化 | 通信・保存データの暗号化(TLS, AES-256等) | 2 | 1 | 2 |

| 2. アクセス制御 | MFA, RBAC, SSO対応 | 2 | 2 | 1 |

| 3. バックアップ/復旧 | RTO/RPOが要件を満たすか | 1 | 2 | 1 |

| 4. 第三者認証 | ISO27001, SOC2等の取得 | 2 | 0 | 1 |

| 5. データ所在地 | 国内データセンター利用 | 2 | 2 | 0 |

| 6. ログ/監視 | 監査ログの取得と24/365監視 | 1 | 1 | 1 |

| 7. 脆弱性管理 | 定期的な脆弱性診断と迅速なパッチ適用 | 2 | 1 | 1 |

| 8. SLA | 稼働率99.9%以上を保証 | 2 | 2 | 2 |

| 9. データポータビリティ | データの自由なエクスポート機能 | 2 | 1 | 2 |

| 10. インシデント対応 | 明確な対応プロセスと迅速な通知体制 | 1 | 1 | 1 |

| 合計スコア | 17 | 13 | 12 |

このシートはあくまで一例です。自社のセキュリティポリシーや取り扱う情報の重要度に応じて、項目や配点をカスタマイズしてご活用ください。

よくある質問(FAQ)

Q1: 無料のSaaSを利用する場合、セキュリティは気にしなくても良いですか?

A1: いいえ、無料のSaaSであってもセキュリティの確認は必要です。特に、業務で利用する場合は、無料サービスに機密情報や個人情報を保存することは避けるべきです。利用規約をよく読み、どのようなデータが収集され、どのように利用されるのかを理解した上で、限定的な利用に留めましょう。

Q2: 「ゼロトラスト」という言葉をよく聞きますが、SaaSセキュリティとどう関係しますか?

A2: ゼロトラストは、「何も信頼しない」という前提に立ち、社内外のすべてのアクセスを検証するセキュリティモデルです。SaaSの利用が拡大し、従来の境界型防御(社内は安全、社外は危険)が通用しなくなった現代において、ゼロトラストは非常に重要な考え方となります。SaaSへのアクセスごとに認証・認可を求めることで、より強固なセキュリティを実現します。

Q3: セキュリティチェックリストの項目をすべて満たさないSaaSは、導入すべきではないですか?

A3: 一概にそうとは言えません。重要なのは、自社が許容できるリスクレベルを明確にし、それとSaaSのセキュリティレベルを比較検討することです。例えば、取り扱う情報が機密性の低いものであれば、一部の項目を満たしていなくても許容できる場合があります。リスクと利便性のバランスを考慮し、総合的に判断することが重要です。

まとめ:安全なSaaS活用で、ビジネスを加速させよう

本記事では、SaaS導入時に確認すべきセキュリティチェックリストと、その背景にある考え方について解説しました。

- SaaSの導入は、セキュリティリスクの確認とセットで進めることが不可欠です。

- チェックリストを活用し、多角的な視点でベンダーの信頼性を評価しましょう。

- 認証の有無や技術的な対策だけでなく、インシデント発生時の対応体制も重要な判断基準です。

安全なSaaSを選び、適切に管理・運用することは、企業の競争力を高め、持続的な成長を支える基盤となります。しかし、数多あるSaaSの中から自社に最適なものを見つけ出し、一つひとつセキュリティを評価していくのは大変な作業です。そんな時は、SaaSの売買・比較ができるプラットフォーム「SaaSマーケット」の活用もご検討ください。現在、事前登録を受付中ですので、ぜひチェックしてみてください。

[1] 出典: (ここに具体的な出典情報を記載。例: Gartner, "Top Security and Risk Management Trends, 2025")

SaaSマーケットで出品・購入する

個人開発SaaSの売買プラットフォーム。事前登録受付中です。

Tags

この記事を読んだ人におすすめ

【2026年版】中小企業の業務効率化ツールおすすめ15選:用途別に徹底比較

中小企業が今すぐ導入できる業務効率化ツールを、用途別に15個厳選。月額料金・機能・導入のしやすさで比較します。

SaaSとは?わかりやすく解説:PaaS・IaaSとの違いから具体例まで

SaaSの基本をわかりやすく解説。PaaS・IaaSとの違い、代表的なサービス例、メリット・デメリットまで網羅します。

SaaS導入のメリット・デメリット:自社開発vs既製品vsライセンス購入を比較

SaaSの導入を検討している企業向けに、自社開発・既製品・ライセンス購入の3つの選択肢を徹底比較します。

SaaS乗り換えで失敗しない7ステップ:データ移行の落とし穴と対策

SaaS乗り換えを成功させるための7ステップを徹底解説。データ移行計画からテスト移行、効果測定まで、失敗しないためのノウハウを網羅します。